Wie sicher ist Ihre Lieferkette?

Episode 15 unserer Artikelreihe: The Cybersecurity Compass

Wie sicher ist Ihre Lieferkette? Welche Rolle spielt sie in der IT-Sicherheit?

Dies sind die Fragen, die wir in den vergangenen Monaten immer wieder gehört haben – und das ist kaum überraschend.

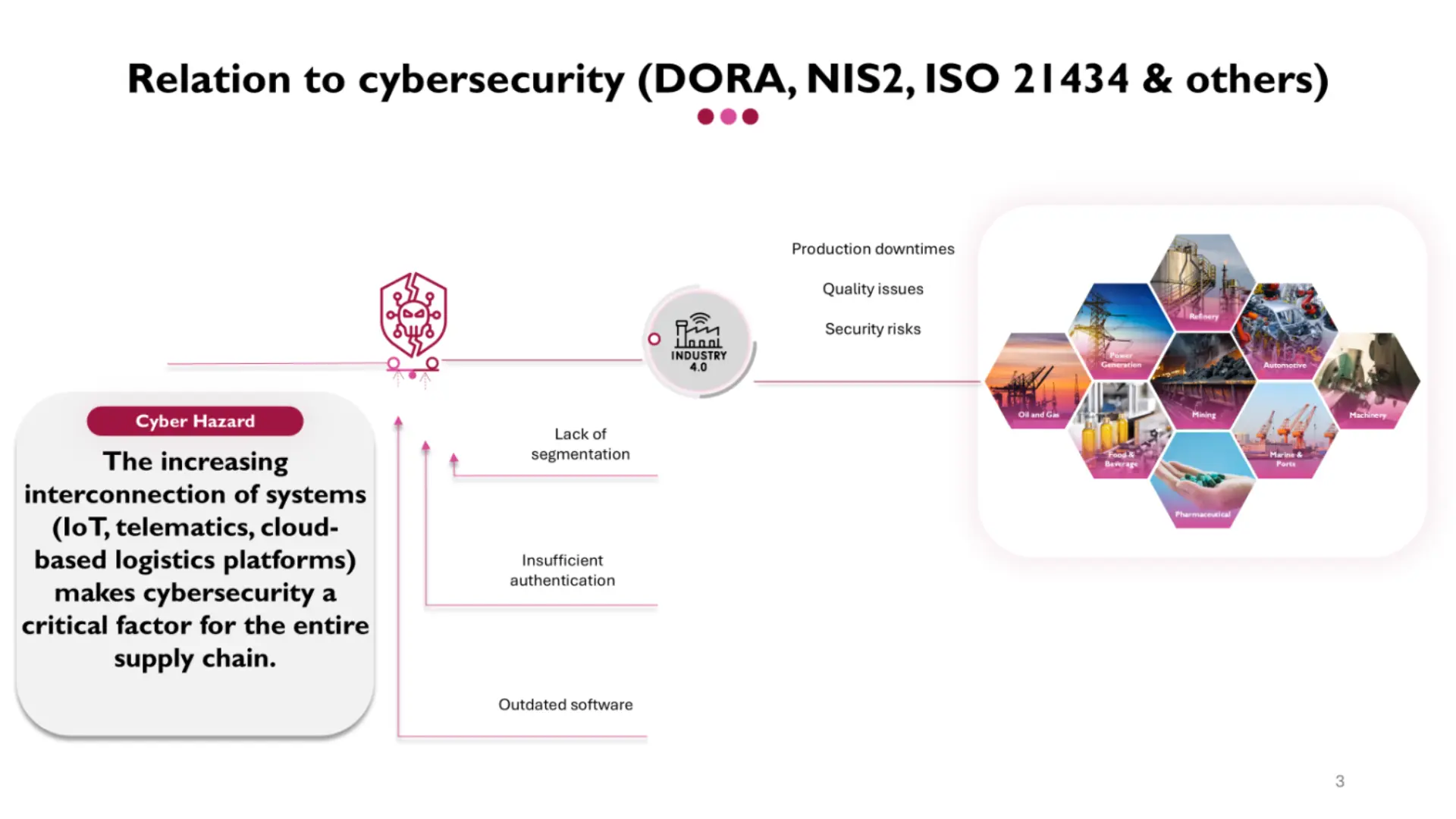

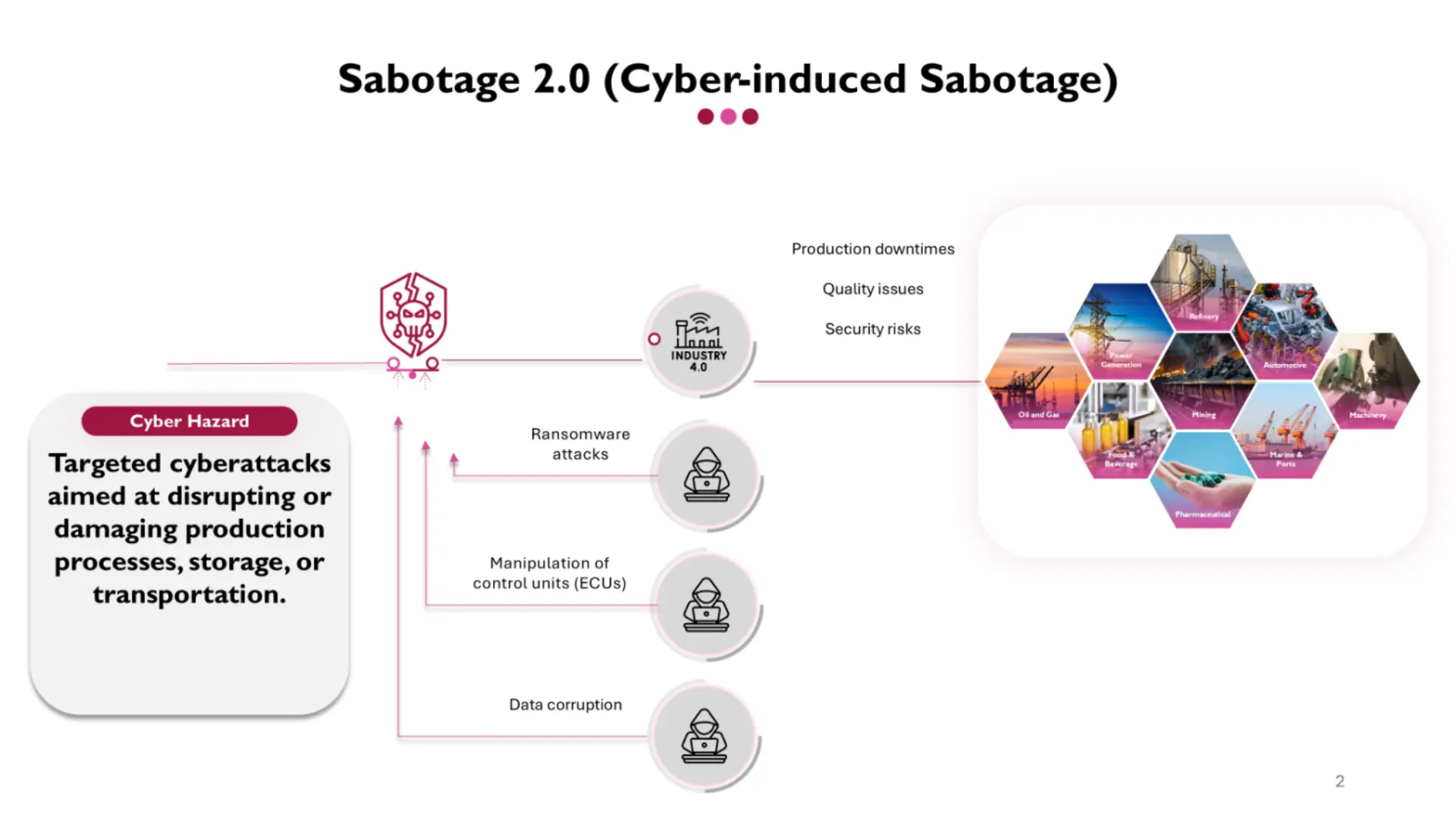

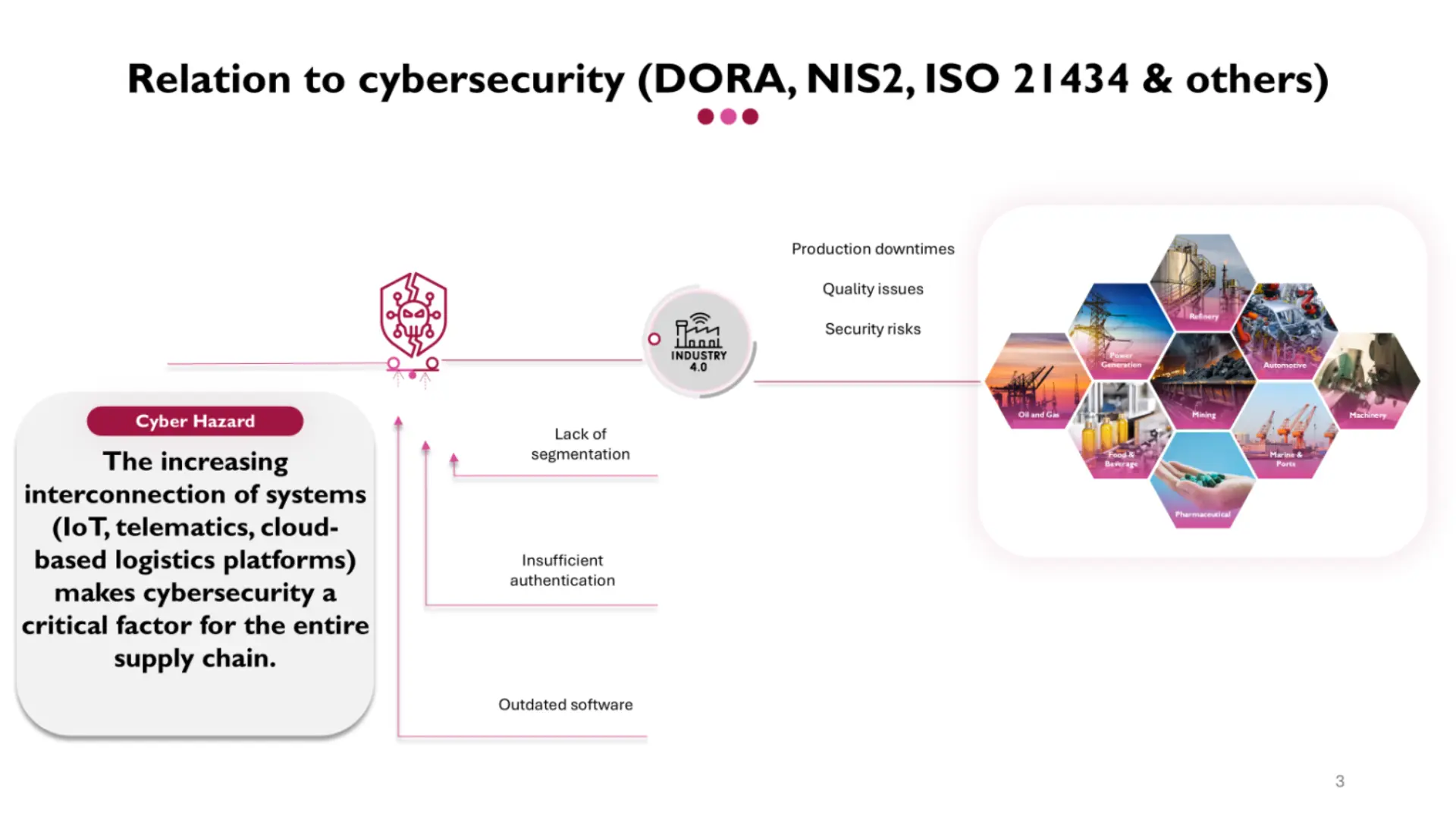

Während Ransomware ganze Fabriken lahmlegt, Angreifer veraltete Systeme von Zulieferern ausnutzen und Regulierungsrahmen wie NIS 2, DORA und der Cyber Resilience Act die Anforderungen weiter verschärfen, reicht es längst nicht mehr aus, nur die eigenen Systeme abzusichern.

In der heutigen Bedrohungslandschaft ist die Cybersecurity-Position eines Unternehmens nur so stark wie das schwächste Glied in seiner Lieferkette.

In dieser Episode von „The Cybersecurity Compass“ erläutern unsere Kolleg:innen Ayhan Mechmed und Natalia Petrova-Korudzhiyski, warum Cybersecurity in der Lieferkette geschäftskritisch ist – und wie sich ihre Schwächen in der Praxis auswirken können.

Warum ist die Lieferkette für die Cybersecurity so kritisch?

Denn bereits ein kompromittierter Zulieferer kann zum schwächsten Glied werden – und liegt häufig außerhalb der direkten Kontrolle des eigenen Unternehmens. So wirken sich Schwachstellen in der Lieferkette auf IT-, OT- und Produktsicherheit aus:

- IT-Sicherheit:

Stellen Sie sich vor, Ihr externer IT-Support-Dienstleister nutzt veraltete Remote-Access-Software. Ein Angreifer kompromittiert dessen System, bewegt sich mit privilegierten Zugriffsrechten lateral in Ihre Umgebung und verschlüsselt geschäftskritische Daten mittels Ransomware. E-Mail-Systeme, ERP und Kundenportale fallen aus. - OT-Sicherheit:

Ein Tier-2-Zulieferer für industrielle Steuerungen liefert Firmware-Updates per USB-Stick – einer davon ist unwissentlich infiziert. Die Malware breitet sich im Produktionsnetzwerk aus, verursacht zufällige Anlagenstillstände und manipuliert Maschinenzyklen, was zu kostspieligen Produktionsfehlern führt. - Produktsicherheit:

Ein Hersteller vernetzter Medizinprodukte bezieht ein Bluetooth-Modul von einem Offshore-Zulieferer. Das Modul enthält eine Open-Source-Komponente mit einer bekannten Schwachstelle. Monate später müssen Krankenhäuser Geräte zurückrufen, da Angreifer die Funktionalität aus der Ferne beeinträchtigen können.

Dieses Risiko verdeutlicht, warum der CRA großen Wert auf Software Bill of Materials (SBOM) und eine sorgfältige Lieferantenprüfung legt.

Fünf reale Risiken, die in Ihrer Lieferkette lauern

Diese Szenarien sind keineswegs theoretisch – sie sind in verschiedenen Branchen in Europa bereits Realität geworden. So nutzen Angreifer Schwachstellen in der Lieferkette aus:

Gefälschte Lieferaufträge

Angreifer geben sich als Logistikpersonal aus, um Zugang zu Ladezonen zu erhalten – und schleusen dabei manipulierte WLAN-Geräte oder USB-Sticks ein, die direkten Zugriff auf Fabriksysteme ermöglichen.

In einem Fall in Deutschland verschaffte sich eine unbefugte Person mit einem gefälschten Lieferschein Zutritt, deaktivierte Überwachungskameras und installierte ein kompromittierendes Gerät.

Geteilte oder schwache Zugangsdaten von Dienstleistern

Ein kleiner IT-Dienstleister verwendete identische Administrator-Zugangsdaten für mehrere Kundenumgebungen. Nach deren Offenlegung erhielten Angreifer Zugriff auf kritische Systeme mehrerer Unternehmen.

Genau so begann auch der bekannte Target-Vorfall – über die kompromittierten Zugangsdaten eines Subunternehmens.

Cyber-Sabotage über vertrauenswürdige Tools

Ein Update einer Lieferanten-Software für die Rechnungsstellung wurde manipuliert und verteilte Malware an nachgelagerte Kunden. Produktionslinien mussten gestoppt und Systeme manuell aus Backups wiederhergestellt werden.

Ähnliche Angriffe betrafen 2022 mehrere Tier-1-Zulieferer in der Automobilindustrie.

Veraltete Systeme bei Drittparteien

Ein Zulieferer nutzte noch eine SAP-NetWeaver-Version aus dem Jahr 2014. Diese wurde ausgenutzt, um Zugangsdaten zu stehlen und Phishing-E-Mails von einer vertrauenswürdigen Domain zu versenden.

Aktuelle ENISA-Bedrohungsberichte beschreiben vergleichbare Methoden im Rahmen von Lieferkettenangriffen.

Flache Netzwerkarchitekturen

Ein Anbieter industrieller Anlagen griff für Supportzwecke remote auf Kundensysteme zu, hatte jedoch keine ausreichende Netzwerksegmentierung implementiert. Nach einer Kompromittierung verfügten Angreifer über direkten Zugriff auf mehrere Kundenumgebungen.

Dieses Vorgehen erinnert an die Ausbreitung von NotPetya, bei der vertrauenswürdige IT-Verbindungen zwischen Unternehmen missbraucht wurden, um Malware zu verbreiten.

Was können Sie jetzt konkret tun?

Cybersecurity in der Lieferkette bedeutet mehr als einmalige Due-Diligence-Prüfungen. Sie erfordert kontinuierliche Überwachung und ein systematisches Sicherheitsdesign. Hier sind konkrete erste Schritte:

- Lieferanteninventar erstellen:

Erfassen Sie vollständig, welche Dienstleister und Zulieferer digitalen oder physischen Zugang zu Ihren Systemen haben. - Zugriffe segmentieren und isolieren:

Vermeiden Sie pauschale Vollzugriffe nach dem Prinzip „ein Anbieter, vollständiger Zugriff“. Setzen Sie auf Least-Privilege- und Zero-Trust-Ansätze. - Cybersecurity vertraglich verankern:

Verpflichten Sie Lieferanten zu regelmäßigen Patches, klaren Meldepflichten bei Sicherheitsvorfällen sowie zur Einhaltung relevanter regulatorischer Vorgaben wie NIS 2 oder DORA. - Drittparteirisiken kontinuierlich überwachen:

Beschränken Sie Prüfungen nicht auf das Onboarding. Implementieren Sie laufende Bewertungen und Monitoring-Prozesse. - In Incident-Response-Pläne integrieren:

Gehen Sie davon aus, dass ein Drittanbieter ausfallen oder kompromittiert werden kann. Berücksichtigen Sie dieses Szenario explizit in Ihren Notfall- und Wiederanlaufplänen.

Abschließender Gedanke

Eine Kette ist nur so stark wie ihr schwächstes Glied. In der Cybersecurity liegt dieses Glied häufig außerhalb der direkten Kontrolle – es sei denn, es wird aktiv gesteuert.

Die Angriffsfläche hat sich verlagert – von den eigenen Servern hin zu den Lieferanten. Wenn echte Resilienz erreicht werden soll, muss die Lieferkette integraler Bestandteil der Cybersecurity-Strategie werden.

In der nächsten Episode stellen wir ein praxisnahes Framework für das Drittparteirisikomanagement vor – und zeigen, wie es mit den Anforderungen von NIS 2, CRA und DORA in Einklang gebracht werden kann.

Bleiben Sie aufmerksam. Bleiben Sie widerstandsfähig.

Ihr Ansprechpartner

Natalia Petrova-Korudzhiyski

Senior Business Consultant • BU Security & Safety

Ihr Ansprechpartner

Ayhan Mehmed

Lead Business Consultant • BU Security & Safety