Cybersecurity – Warum „One Size Fits All“ nicht funktioniert

Episode 14 unserer Artikelreihe: The Cybersecurity Compass

Cybersecurity ist kein „One-Size-Fits-All“-Ansatz. Ein Bankensystem, ein Schulnetzwerk und ein Kernkraftwerk weisen völlig unterschiedliche Risikoprofile auf und erfordern daher jeweils spezifische Sicherheitsmaßnahmen.

In dieser Episode von „The Cybersecurity Compass“ verknüpfen wir Risikobewertungen mit konkreten Sicherheitsanforderungen und betrachten praxisnahe Beispiele aus IT- und OT-Systemen.

Werfen wir einen Blick darauf, wie das CIA-Triade-Modell – Vertraulichkeit, Integrität und Verfügbarkeit – die passende Sicherheitsstrategie bestimmt.

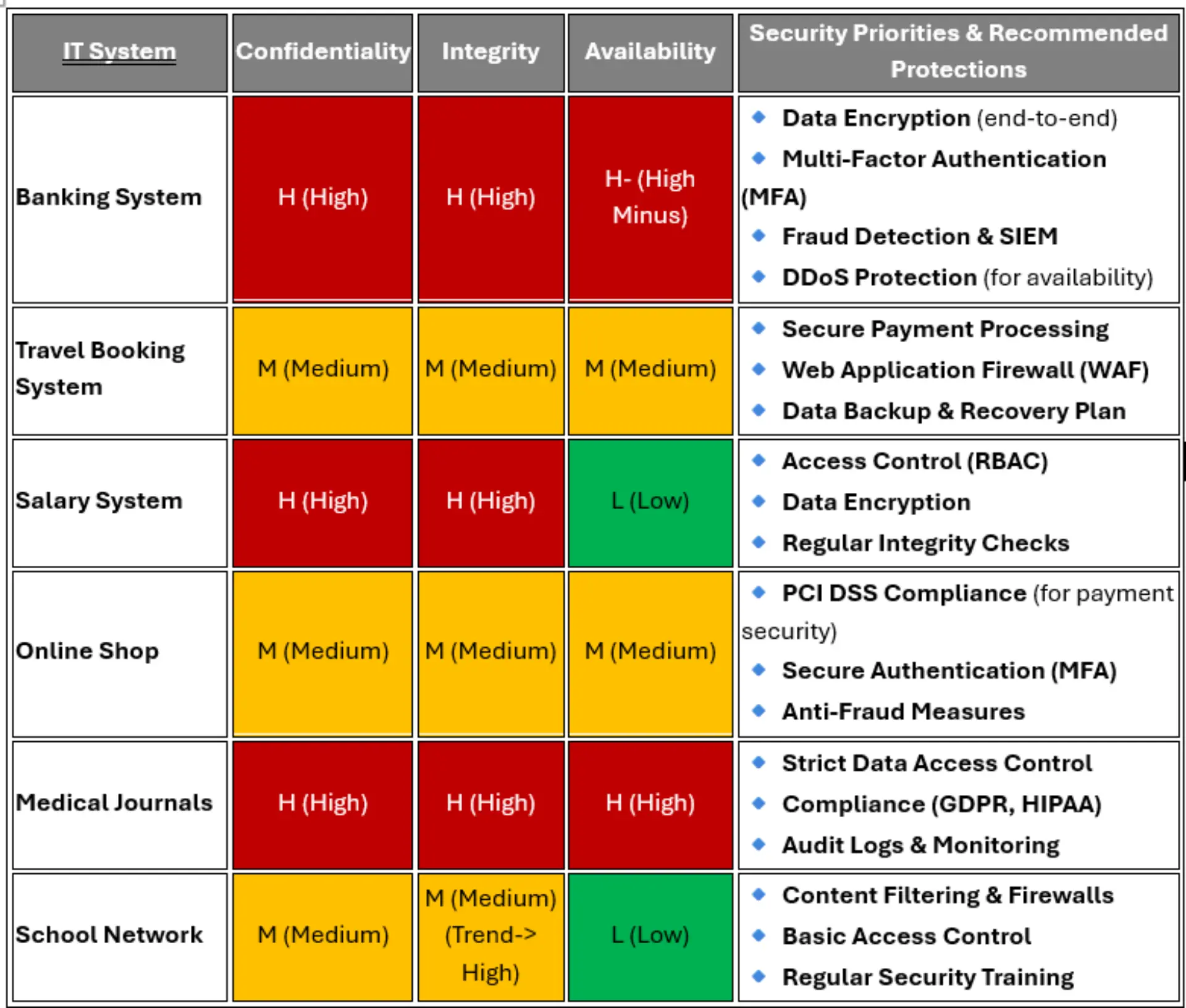

1. IT-Systeme: Sicherheitsprioritäten und risikobasierte Schutzmaßnahmen

IT-Systeme konzentrieren sich in erster Linie auf Datensicherheit und regulatorische Compliance, um sicherzustellen, dass Kundeninformationen, Transaktionen und sensible Daten geschützt bleiben.

Nachfolgend wird eine risikobasierte Bewertung mit darauf abgestimmten Sicherheitsmaßnahmen dargestellt.

Zentrale Erkenntnisse für die IT-Sicherheit:

- Banken- und medizinische Systeme erfordern ein hohes Maß an Vertraulichkeit der Daten → Einsatz starker Verschlüsselung und strikter Zugriffskontrollen.

- Gehaltsabrechnungssysteme haben geringere Anforderungen an die Verfügbarkeit → Priorisierung von Integrität und Vertraulichkeit gegenüber maximaler Betriebszeit.

- Online-Shops und Reisebuchungssysteme benötigen ein ausgewogenes Sicherheitsniveau → Nutzung sicherer Authentifizierungsverfahren, Betrugsprävention und Einhaltung regulatorischer Vorgaben.

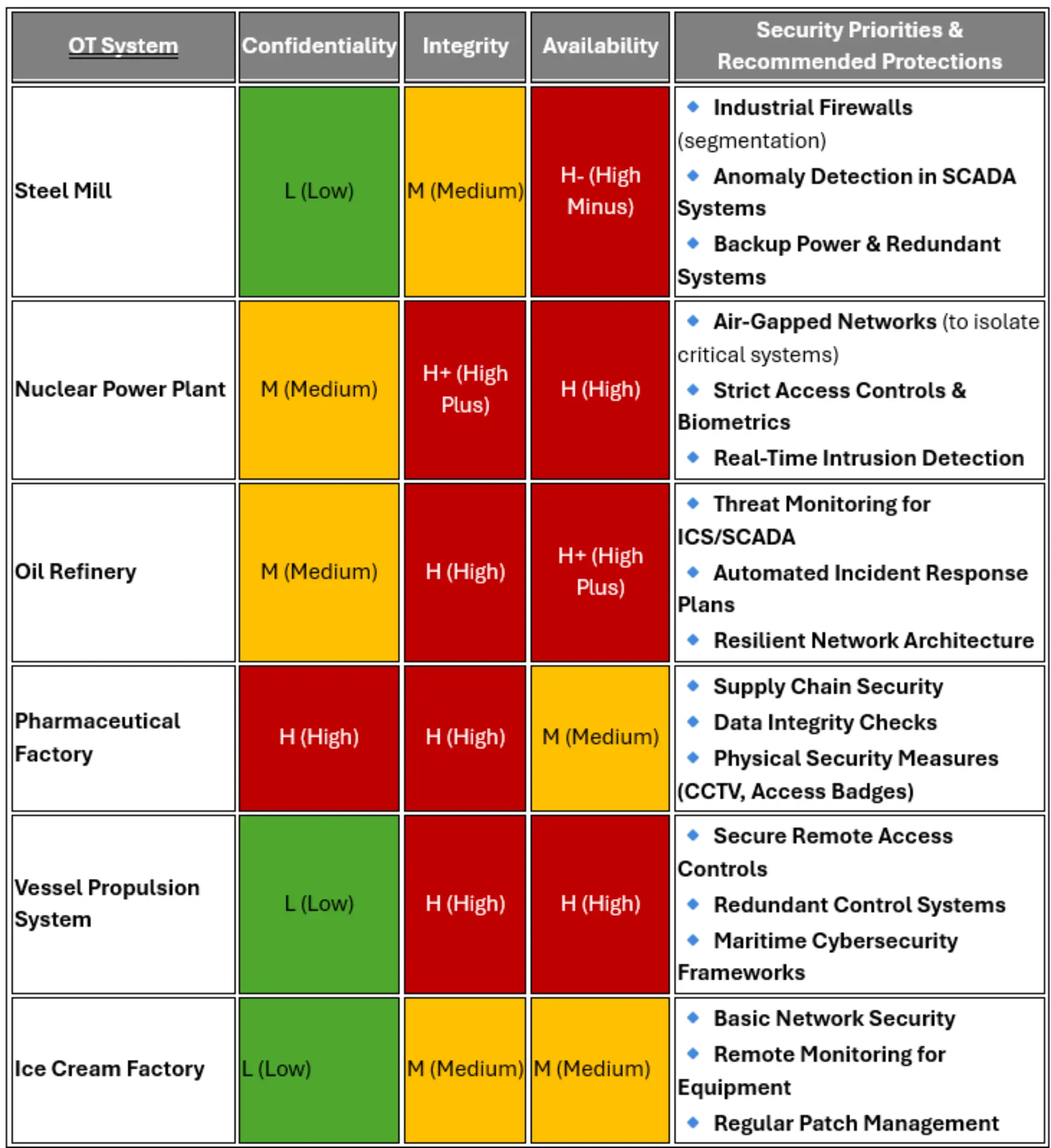

2. OT-Systeme (Industrielle Systeme): Gewährleistung von Betriebssicherheit und Zuverlässigkeit

Im Gegensatz zu IT-Systemen liegt der Schwerpunkt der OT-Sicherheit auf Systemverfügbarkeit und Sicherheit (Safety) – nicht primär auf der Vertraulichkeit von Daten.

Cyberangriffe auf Fabriken, Raffinerien oder Kernkraftwerke können physische Schäden verursachen. Daher stehen Resilienz und Betriebskontinuität im Mittelpunkt der Schutzmaßnahmen.

Zentrale Erkenntnisse für die OT-Sicherheit:

Kernenergie-, Öl- und Stahlindustrie priorisieren Verfügbarkeit und Sicherheit (Safety) → Einsatz von physisch getrennten Netzwerken (Air-Gap), kontinuierlichem Threat-Monitoring und redundanten Systemarchitekturen.

- Pharmazeutische Produktionsstätten benötigen ein hohes Maß an Datenintegrität → Sicherstellung strenger Compliance-Anforderungen, Absicherung der Lieferkette und Einsatz von Verschlüsselung.

- Industrie- und Fertigungsstandorte legen den Fokus auf Redundanz und Intrusion Prevention → Einsatz von Firewalls, Anomalieerkennungssystemen und belastbaren Backup-Lösungen.

Fazit: Sicherheit muss dem Risiko entsprechen

- IT-Systeme → Priorisierung von Vertraulichkeit und Integrität (z. B. Banken-, medizinische und Gehaltssysteme).

- OT-Systeme → Priorisierung von Verfügbarkeit und Safety (z. B. Kraftwerke, Raffinerien, Fabriken).

- Ausgewogene Ansätze → Risikobasierte Sicherheitsstrategien (z. B. E-Commerce, Reisebuchungssysteme, Schiffsantriebssysteme).

Diese Übersichten bieten eine allgemeine Cybersecurity-Basislinie. Der branchenübergreifende Trend geht jedoch eindeutig in Richtung höherer Sicherheitsanforderungen.

So galten Schulnetzwerke früher als geringes Risiko. Mit der zunehmenden Digitalisierung von Unterricht, Online-Schülerdaten und Fernunterricht steigen jedoch die Anforderungen an Vertraulichkeit, Integrität und Verfügbarkeit erheblich.

Ebenso werden Fertigungsanlagen und industrielle Steuerungssysteme zunehmend vernetzt. Dadurch wachsen die Cyberrisiken exponentiell, die Angriffsfläche erweitert sich, und regulatorische Rahmenwerke wie NIS2, DORA und der CRA erhöhen die Anforderungen an die Cybersecurity-Compliance deutlich.

In der nächsten Episode beleuchten wir die größten Cybersecurity-Herausforderungen für KMU im Jahr 2025.

Ihr Ansprechpartner

Natalia Petrova-Korudzhiyski

Senior Business Consultant • BU Security & Safety

Ihr Ansprechpartner

Ayhan Mehmed

Lead Business Consultant • BU Security & Safety