CRA-Zertifizierungssysteme im Überblick: A Deep Dive

Episode 13 unserer Artikelreihe: The Cybersecurity Compass

Willkommen zur neuesten Ausgabe von „The Cybersecurity Compass“. In dieser Episode beleuchten wir die Zertifizierungssysteme des Cyber Resilience Act (CRA) und erläutern die beiden zentralen Wege, mit denen Hersteller die Einhaltung der EU-Cybersecurity-Anforderungen sicherstellen können: mit oder ohne Drittbewertung.

Das Verständnis dieser Konformitätswege ist entscheidend, um sich sicher im regulatorischen Umfeld zu bewegen und die eigene Produktentwicklungsstrategie frühzeitig mit den gesetzlichen Anforderungen in Einklang zu bringen.

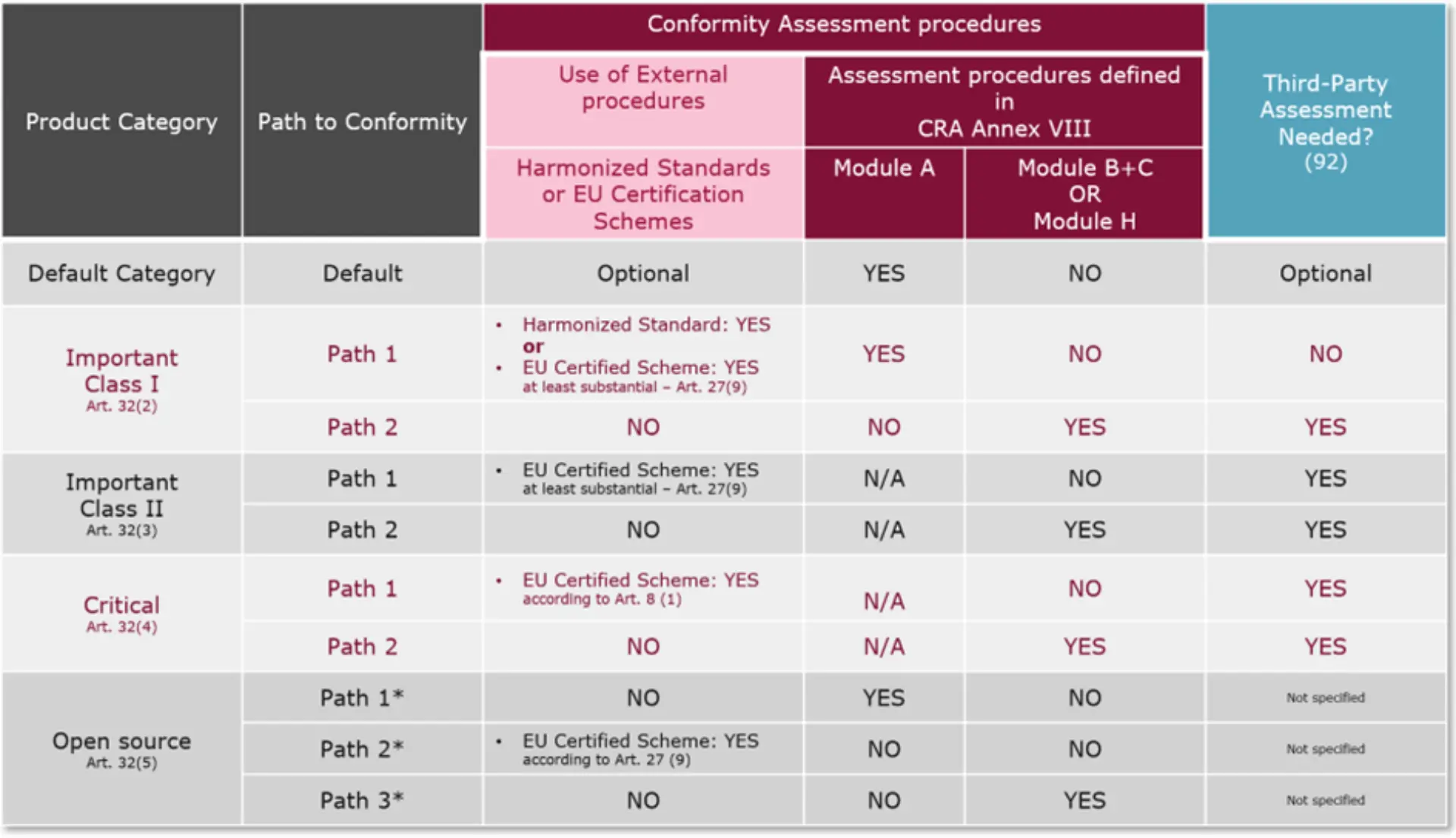

Tabelle 1

Zertifizierungssysteme im Überblick

Der CRA führt strukturierte Zertifizierungswege ein, die sich am jeweiligen Cybersecurity-Risiko eines Produkts orientieren. Hersteller können zwischen zwei grundlegenden Ansätzen wählen:

- Weg ohne Drittbewertung (Selbstzertifizierung).

- Weg mit Drittbewertung (unter Einbindung einer notifizierten Stelle).

Beide Ansätze basieren auf harmonisierten Normen und – sofern anwendbar – auf EU-weiten Zertifizierungssystemen.

Weg ohne Drittbewertung

Für Produkte mit geringem Risikoprofil erlaubt der CRA eine Selbstzertifizierung durch den Hersteller. Dieser Weg ist kosteneffizient und ermöglicht eine schnellere Markteinführung, setzt jedoch voraus, dass der Hersteller die volle Verantwortung für die Compliance übernimmt. Innerhalb dieses Ansatzes bestehen zwei Mechanismen:

1. Konformität durch harmonisierte Normen

Harmonisierte Normen liefern detaillierte technische Leitlinien und bilden die Grundlage der Selbstbewertung.

- Funktionsweise:

Hersteller bewerten ihre Produkte anhand der für ihre Kategorie relevanten harmonisierten Normen. Es wird eine technische Dokumentation erstellt, die unter anderem Cybersecurity-Risikobewertungen, Design-Spezifikationen und Wartungsinformationen umfasst. Anschließend stellt der Hersteller eine EU-Konformitätserklärung aus und bestätigt damit die Einhaltung der Anforderungen. - Vorteile:

Klare Vorgaben erleichtern den Compliance-Prozess. Produkte profitieren von der sogenannten „Konformitätsvermutung“, was die regulatorische Prüfung reduziert. - Herausforderungen:

Nicht alle harmonisierten Normen sind bereits finalisiert. Hersteller müssen regelmäßig das Amtsblatt der Europäischen Union (OJEU) konsultieren. Zudem können je nach Produktart oder Branche unterschiedliche Normen gelten, was eine sorgfältige Auswahl erforderlich macht.

2. Konformität durch EU-Zertifizierungssysteme

Wenn harmonisierte Normen allein nicht anwendbar oder nicht ausreichend sind, können Hersteller auf EU-weit anerkannte Zertifizierungssysteme zurückgreifen.

- Funktionsweise:

Der Hersteller folgt einem EU-Zertifizierungsrahmen, der auf das Risikoprofil und die Cybersecurity-Anforderungen des Produkts zugeschnitten ist. Dabei orientiert sich die Prüfung an unterschiedlichen Sicherheitsniveaus:- Basisniveau: Mindestanforderungen für Produkte mit geringem Risiko.

- Substanzielles Niveau: Mittleres Sicherheitsniveau für Produkte mit moderatem Risiko.

- Hohes Niveau: Erweiterte Schutzanforderungen für Produkte mit kritischen Funktionen.

- Vorteile:

EU-Zertifizierungssysteme stärken die Glaubwürdigkeit des Produkts – auch ohne formelle Drittbewertung. Zudem ermöglichen sie eine flexible Anwendung über verschiedene Produktkategorien hinweg. - Herausforderungen:

Die Verfügbarkeit dieser Zertifizierungssysteme erfolgt schrittweise; einige befinden sich noch in der Entwicklung.

Vor- und Nachteile des Weges ohne Drittbewertung

- Vorteile:

Kosteneffizient und schnellere Markteinführung.

Volle Kontrolle über den Compliance-Prozess.

Flexible Nutzung harmonisierter Normen oder EU-Zertifizierungssysteme. - Nachteile:

Der Hersteller trägt das vollständige Compliance-Risiko.

Produkte können einer intensiveren Prüfung durch Marktüberwachungsbehörden unterliegen.

Weg mit Drittbewertung

Für Produkte mit mittlerem oder hohem Risikoprofil ist eine Drittbewertung durch eine notifizierte Stelle verpflichtend. Diese zusätzliche Prüfebene stellt sicher, dass kritische Produkte besonders hohen Cybersecurity-Anforderungen entsprechen.

Ablauf der Drittbewertung

- Bewertung durch eine notifizierte Stelle:

Akkreditierte Organisationen prüfen die technische Dokumentation des Produkts, einschließlich Cybersecurity-Risikobewertungen, Konstruktionsunterlagen und Wartungskonzepten. - Produktprüfung:

Das Produkt wird umfassenden Tests unterzogen, um die Einhaltung harmonisierter Normen oder relevanter Zertifizierungsanforderungen zu verifizieren. - Laufende Überwachung:

Bei Produkten mit hohem Risikoprofil (z. B. im Rahmen von Modul H) überwachen notifizierte Stellen zusätzlich die Produktionsprozesse und das Lifecycle-Management.

Vor- und Nachteile des Weges mit Drittbewertung

- Vorteile:

Erhöhte Glaubwürdigkeit und stärkeres Vertrauen von Kunden und Marktteilnehmern.

Reduziertes Risiko regulatorischer Beanstandungen.

Nachweis eines besonders hohen Maßes an Verantwortung bei kritischen Produkten. - Nachteile:

Höhere Kosten durch die Einbindung externer Prüfstellen.

Längere Zeit bis zur Markteinführung.

Begrenzte Verfügbarkeit notifizierter Stellen kann zu Engpässen führen.

Fazit: Den richtigen Weg wählen

Die Zertifizierungssysteme des CRA bieten Herstellern flexible, zugleich jedoch anspruchsvolle Möglichkeiten zur Sicherstellung der Cybersecurity-Compliance. Die Entscheidung zwischen einem Weg mit oder ohne Drittbewertung hängt maßgeblich vom Risikoprofil des Produkts, den Marktanforderungen und den verfügbaren Ressourcen ab.

Für Produkte mit geringem Risiko kann die Nutzung harmonisierter Normen oder EU-Zertifizierungssysteme die Compliance beschleunigen und gleichzeitig Kosten reduzieren. Für Produkte mit mittlerem oder hohem Risiko gewährleistet die Einbindung notifizierter Stellen ein besonders hohes Maß an Cybersecurity und stärkt das Vertrauen von Kunden und Marktaufsichtsbehörden.

Ein fundiertes Verständnis dieser Wege ist entscheidend, um sich sicher im regulatorischen Umfeld des CRA zu bewegen.

Bleiben Sie dran für die nächste Episode von „The Cybersecurity Compass“, in der wir die Rolle von KI bei der Optimierung von Compliance-Prozessen näher beleuchten.

Ihr Ansprechpartner

Natalia Petrova-Korudzhiyski

Senior Business Consultant • BU Security & Safety

Ihr Ansprechpartner

Ayhan Mehmed

Lead Business Consultant • BU Security & Safety