Schutz kritischer EU-Infrastrukturen durch IT- und OT-Integration

Episode 12 unserer Artikelreihe: The Cybersecurity Compass

Die Konvergenz von Informationstechnologie (IT) und Operational Technology (OT) hat die Angriffsfläche kritischer Infrastrukturen in der Europäischen Union erheblich erweitert.

Die Absicherung dieser Systeme ist zu einer zentralen Priorität im Rahmen der NIS-2-Richtlinie geworden, die die Notwendigkeit eines robusten Risikomanagements für beide Bereiche ausdrücklich betont.

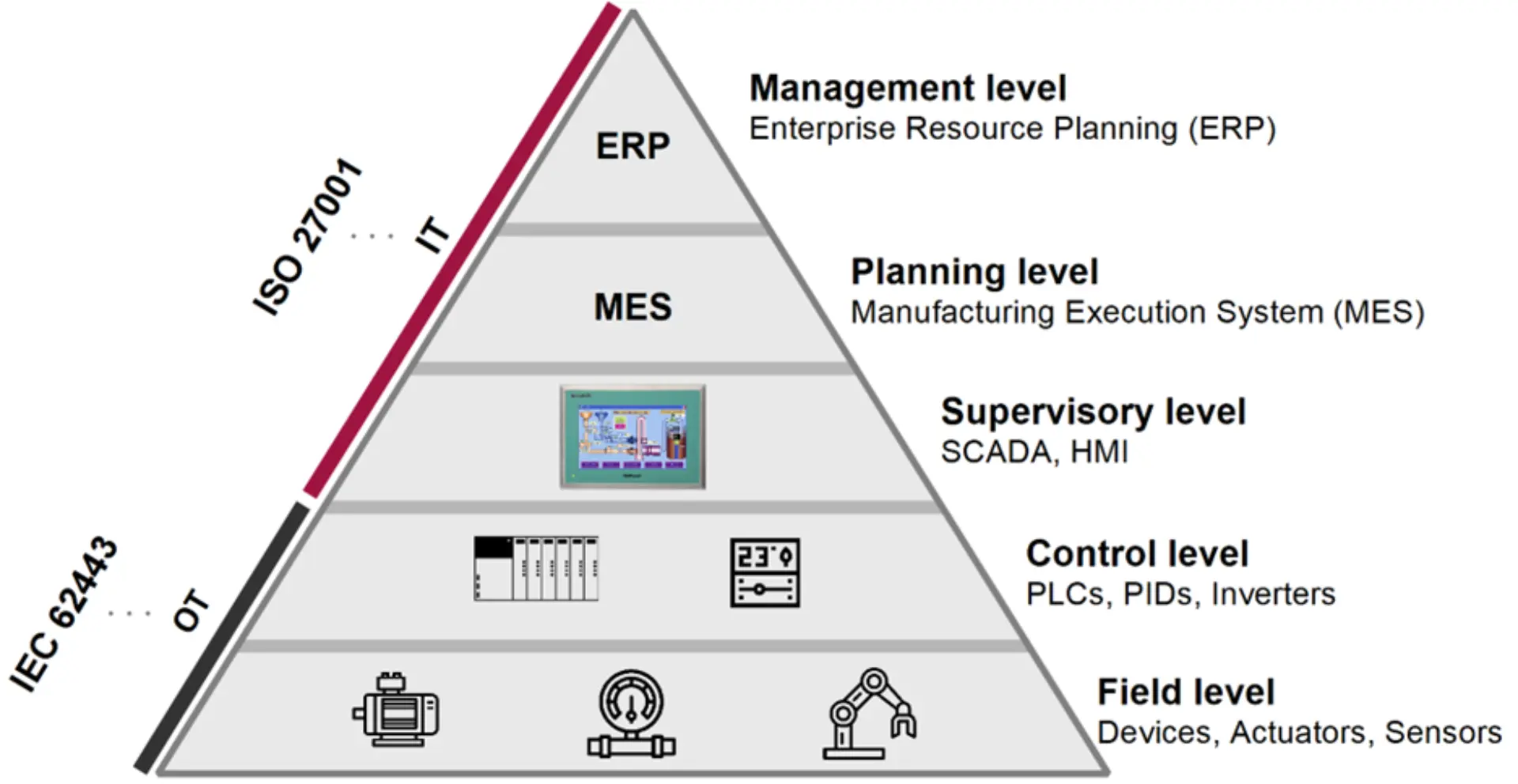

Dieser Artikel beleuchtet die essenzielle Integration von IT- und OT-Sicherheit mit besonderem Fokus auf die in industriellen Umgebungen gängige Automatisierungspyramide.

Jede Ebene dieser Pyramide repräsentiert einen zentralen Bestandteil des Infrastrukturbetriebs. Das Verständnis dieser Ebenen – sowie der jeweiligen Cybersecurity-Risiken – ist entscheidend, um eine ganzheitliche Sicherheitsstrategie zu entwickeln.

Die Automatisierungspyramide: Ebenen und Cybersecurity-Bedrohungen

1. Feldebene: Sensoren und Aktoren

An der Basis der Automatisierungspyramide befinden sich die Geräte, die den physischen Prozessen am nächsten sind – Sensoren, die Daten erfassen, und Aktoren, die Aktionen wie das Öffnen eines Ventils oder das Starten eines Motors ausführen.

Cybersecurity-Bedrohungen:

Diese Geräte verfügen häufig nur über eingeschränkte Sicherheitsmechanismen und sind daher anfällig für Manipulation oder Ausnutzung. Angreifer können Sensordaten verfälschen und falsche Informationen in das System einspeisen oder Aktoren deaktivieren, was zu Betriebsstörungen führt.

Beispielangriff:

Beim Angriff auf das ukrainische Stromnetz im Jahr 2015 manipulierten Angreifer Geräte auf Feldebene, indem sie schadhafte Befehle an Leistungsschalter in Umspannwerken sendeten. Teile des Stromnetzes wurden abgeschaltet, wodurch über 230.000 Menschen ohne Strom waren.

2. Steuerungsebene: Programmierbare Logiksteuerungen (PLCs) und Distributed Control Systems (DCS)

Auf dieser Ebene wird industrielle Ausrüstung durch PLCs und DCS gesteuert. Diese Systeme führen Befehle aus übergeordneten Leitsystemen aus und steuern Echtzeitprozesse wie Fertigungsstraßen oder Energieerzeugung.

Cybersecurity-Bedrohungen:

Kompromittierte Steuerungen können zu Fehlfunktionen oder physischen Schäden führen. Angreifer können die Steuerlogik verändern, Prozesse manipulieren oder vollständig zum Stillstand bringen.

Beispielangriff:

Der bekannte Stuxnet-Wurm zielte auf PLCs ab, die iranische Nuklearzentrifugen steuerten. Durch die Manipulation der Drehzahlen verursachte er physische Schäden an der Ausrüstung, während den Bedienern ein normaler Betrieb vorgetäuscht wurde.

3. Leitebene: SCADA-Systeme

SCADA-Systeme (Supervisory Control and Data Acquisition) überwachen und steuern industrielle Prozesse über große geografische Bereiche hinweg, etwa Stromnetze oder Wasseraufbereitungsanlagen.

Cybersecurity-Bedrohungen:

SCADA-Systeme sind häufig mit externen Netzwerken verbunden und dadurch anfällig für Malware oder unbefugten Zugriff. Angreifer können Abläufe stören, Daten entwenden oder Kaskadeneffekte auslösen.

Beispielangriff:

Beim Industroyer-Angriff im Jahr 2016 nutzten Hacker Schwachstellen in SCADA-Systemen, um Befehle an Umspannwerke zu senden, was zu Stromausfällen in Kiew führte. Durch die Nutzung industrieller Protokolle konnten sie herkömmliche Schutzmechanismen umgehen.

4. Manufacturing Execution Systems (MES)

Diese Ebene koordiniert und optimiert Produktionsprozesse, etwa durch Planung, Ressourcenallokation und Qualitätskontrolle.

Cybersecurity-Bedrohungen:

MES-Systeme sind entscheidend für die Produktionskontinuität. Angriffe können Fertigungslinien stoppen, Produktionsverzögerungen verursachen oder die Produktqualität beeinträchtigen.

Beispielangriff:

Beim Ransomware-Angriff auf JBS im Jahr 2021 wurden unter anderem MES-Systeme des weltweit größten Fleischverarbeitungsunternehmens betroffen. Der Angriff führte zu Produktionsausfällen, erheblichen Lieferkettenstörungen und finanziellen Verlusten.

5. Unternehmensebene: IT-Systeme

An der Spitze der Pyramide stehen Unternehmenssysteme wie ERP- (Enterprise Resource Planning) und CRM-Systeme (Customer Relationship Management), die Geschäftsprozesse und strategische Entscheidungen steuern.

Cybersecurity-Bedrohungen:

Diese Systeme sind häufig Ziel von Datenlecks, Ransomware und Phishing-Kampagnen. Eine Kompromittierung kann sensible Informationen offenlegen, Geschäftsprozesse stören oder den Betrieb vollständig lahmlegen.

Beispielangriff:

Der NotPetya-Ransomware-Angriff im Jahr 2017 traf weltweit zahlreiche Unternehmen, darunter den Logistikkonzern Maersk. Durch die Verschlüsselung von Daten und die Sperrung von IT-Systemen wurden Logistik- und Lieferketten über Wochen gestört, was zu Schäden in Höhe von mehreren hundert Millionen Dollar führte.

Fazit

Jede Ebene der Automatisierungspyramide spielt eine entscheidende Rolle für den Betrieb industrieller Systeme – und jede weist spezifische Schwachstellen auf. Cyberangriffe auf einzelne Ebenen können Kaskadeneffekte auslösen, die essenzielle Dienstleistungen zum Stillstand bringen oder sogar physische Schäden verursachen.

Durch ein fundiertes Verständnis dieser Risiken und die Implementierung robuster Cybersecurity-Maßnahmen auf allen Ebenen können Organisationen ihre Infrastruktur wirksam schützen und gleichzeitig die Anforderungen europäischer Regulierungsrahmen wie der NIS-2-Richtlinie erfüllen.

Ihr Ansprechpartner

Natalia Petrova-Korudzhiyski

Senior Business Consultant • BU Security & Safety

Ihr Ansprechpartner

Ayhan Mehmed

Lead Business Consultant • BU Security & Safety