CrowdStrike's Wake-Up Call: Stärkung der Cybersecurity und Einhaltung regulatorischer Vorgaben

Episode 03 unserer Artikelreihe: The Cybersecurity Compass

In unserer neuesten Episode von „The Cybersecurity Compass“ analysieren wir den jüngsten schwerwiegenden Vorfall im Zusammenhang mit einem Sicherheitsupdate von CrowdStrike.

Dieser Ausfall führte zu weitreichenden Störungen in zahlreichen Branchen und ist eine eindringliche Erinnerung an die inhärenten Schwachstellen unserer digitalen Infrastruktur.

Statistik

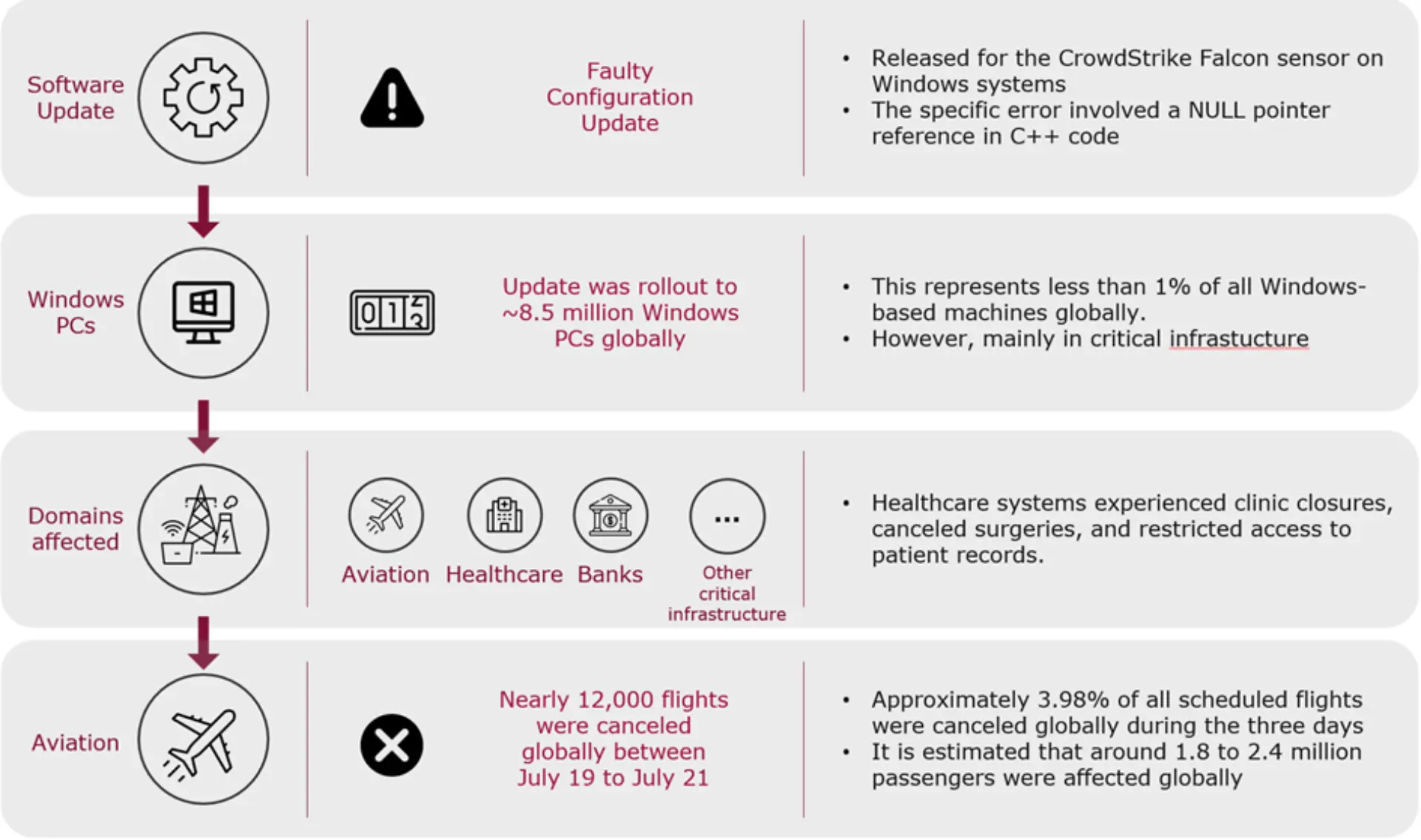

Betroffene Computer: Etwa 8,5 Millionen Computer mit Microsoft Windows waren von dem fehlerhaften Update von CrowdStrike betroffen. Dies entspricht weniger als 1 % aller Windows-basierten Geräte weltweit.

Betroffene Bereiche: Der Vorfall führte zu Störungen in verschiedenen Sektoren, darunter Fluggesellschaften, Gesundheitssysteme, Banken und andere kritische Infrastrukturen weltweit.

Betroffene Flüge: Zwischen dem 19. und 21. Juli 2024 wurden weltweit nahezu 12.000 Flüge gestrichen. Dies entsprach etwa 3,98 % aller in diesem Zeitraum geplanten Flüge. Betroffen waren unter anderem große Fluggesellschaften wie Qantas, Virgin Australia und Jetstar in Ozeanien sowie mehrere Airlines in Asien, darunter AirAsia und Hong Kong Express.

Betroffene Passagiere: Bei einer durchschnittlichen Passagierzahl von 150 bis 200 Personen pro Flug wird geschätzt, dass weltweit rund 1,8 bis 2,4 Millionen Passagiere an diesem Wochenende betroffen waren.

Auswirkungen auf das Gesundheitswesen: Gesundheitssysteme verzeichneten erhebliche Störungen, darunter Schließungen von Kliniken, verschobene Operationen und eingeschränkter Zugriff auf Patientendaten. Besonders betroffen war unter anderem das Cedars-Sinai Medical Center in den USA, das von massiven Beeinträchtigungen berichtete.

War dies ein Cybersecurity-Vorfall?

Der CEO von CrowdStrike erklärte, dass es sich nicht um einen Cybersecurity-Vorfall handelt. Viele Experten vertreten jedoch die Auffassung, dass dies sehr wohl der Fall ist, da eines der zentralen Schutzziele der Cybersecurity – nämlich die Verfügbarkeit – beeinträchtigt wurde.

Darüber hinaus stufte das BSI den Vorfall als „IT-Bedrohungslage 3 / Orange“ ein, was auf eine geschäftskritische IT-Bedrohung mit massiven Störungen des regulären Betriebs hinweist.

Bezug zu NIS 2

Der jüngste Fehler bei der Sicherheitsbereitstellung von CrowdStrike hat erhebliche Auswirkungen im Kontext der NIS-2-Richtlinie, die darauf abzielt, die Cybersecurity-Resilienz kritischer Infrastrukturen in der Europäischen Union zu stärken. Mehrere relevante Artikel der NIS-2-Richtlinie sind im Zusammenhang mit dem CrowdStrike-Vorfall besonders bedeutsam, insbesondere im Hinblick auf die operative Kontinuität:

Cybersecurity-Risikomanagementmaßnahmen:

Anforderungen:

Einrichtungen müssen umfassende Risikomanagementpraktiken einführen, um die Sicherheit ihrer Netzwerk- und Informationssysteme zu gewährleisten. Dazu gehört die Identifizierung, Bewertung und Minderung von Risiken im Zusammenhang mit Cybersecurity-Vorfällen.

Bezug zum CrowdStrike-Vorfall:

Die weitreichenden Störungen durch das fehlerhafte Update verdeutlichen die entscheidende Notwendigkeit robuster Risikomanagement-Frameworks. Eine wirksame Prävention und Steuerung solcher Vorfälle ist essenziell für die Aufrechterhaltung der Cybersecurity-Resilienz.

Meldung und Management von Vorfällen:

Anforderungen:

Einrichtungen sind verpflichtet, Verfahren zur Protokollierung, Kategorisierung und Meldung erheblicher Vorfälle an die zuständigen Behörden einzurichten. Zudem müssen unverzüglich Maßnahmen zur Begrenzung der Auswirkungen ergriffen werden.

Bezug zum CrowdStrike-Vorfall:

Die unmittelbare und weitreichende Natur der Störungen unterstreicht die Bedeutung effizienter Incident-Management-Prozesse und schneller Reaktionsmechanismen zur Wiederherstellung der Systemfunktionalität.

Sicherheit der Lieferkette:

Anforderungen:

Einrichtungen müssen die Sicherheit ihrer Lieferketten adressieren und Risiken im Zusammenhang mit Drittanbietern steuern. Dazu gehört die Sicherstellung, dass Lieferanten Cybersecurity-Standards einhalten, sowie die Reduzierung von Konzentrationsrisiken.

Bezug zum CrowdStrike-Vorfall:

Der Vorfall macht Schwachstellen innerhalb der Lieferkette deutlich und zeigt die Notwendigkeit, strenge Cybersecurity-Maßnahmen auch bei Drittanbietern konsequent durchzusetzen.

Operative Kontinuität:

Anforderungen:

Einrichtungen müssen die operative Kontinuität durch die Entwicklung und Implementierung robuster Incident-Response-Pläne sicherstellen. Dazu gehört, dass kritische Funktionen während und nach einem Cybersecurity-Vorfall aufrechterhalten werden können.

Bezug zum CrowdStrike-Vorfall:

Der Vorfall, der Systeme unzugänglich machte und Dienstleistungen beeinträchtigte, verdeutlicht die Notwendigkeit umfassender Kontinuitätspläne. Diese müssen sicherstellen, dass essenzielle Dienste betriebsfähig bleiben und eine schnelle Wiederherstellung erfolgt, um Ausfallzeiten und Auswirkungen zu minimieren.

Bezug zu DORA

Der jüngste Fehler bei der Sicherheitsbereitstellung von CrowdStrike hat auch erhebliche Auswirkungen im Kontext des kommenden Digital Operational Resilience Act (DORA), der ab dem 17. Januar 2025 verbindlich anzuwenden ist.

DORA zielt darauf ab, sicherzustellen, dass Finanzinstitute ein hohes Maß an operativer Resilienz aufrechterhalten, insbesondere im Hinblick auf das Management von IKT-(Informations- und Kommunikationstechnologie-)Vorfällen sowie die operative Kontinuität. Im Zusammenhang mit dem CrowdStrike-Vorfall sind insbesondere folgende Aspekte relevant:

- IKT-Risikomanagement-Framework:

Finanzinstitute sind verpflichtet, robuste IKT-Risikomanagement-Frameworks einzurichten, um IKT-bezogene Vorfälle zu identifizieren, zu überwachen, zu klassifizieren und zu steuern. Zudem müssen präventive und korrigierende Maßnahmen implementiert werden, um diese Risiken zu mindern. Der CrowdStrike-Vorfall, der Systeme unzugänglich machte, verdeutlicht die Notwendigkeit solcher Frameworks zur wirksamen Steuerung und Reduzierung vergleichbarer Risiken. - Management von IKT-Vorfällen:

Unternehmen müssen Prozesse einrichten, um schwerwiegende IKT-Vorfälle zu erfassen, zu protokollieren, zu kategorisieren und zu klassifizieren sowie an die zuständigen Behörden zu melden. Werden kritische Systeme unzugänglich, sind unverzüglich Korrekturmaßnahmen zu ergreifen. Der CrowdStrike-Vorfall unterstreicht die Bedeutung schneller Reaktions- und Meldeprozesse. - Meldung schwerwiegender IKT-bezogener Vorfälle:

Unternehmen sind verpflichtet, erhebliche Vorfälle zu melden, die ihre Geschäftstätigkeit oder die für Kunden erbrachten Dienstleistungen wesentlich beeinträchtigen. Dazu zählen auch Vorfälle, durch die Kundensysteme unzugänglich werden. Die weitreichenden Störungen infolge des CrowdStrike-Updates machen die Relevanz dieser Meldepflichten deutlich. - IKT-Drittparteirisikomanagement:

Finanzinstitute müssen Risiken im Zusammenhang mit IKT-Drittanbietern steuern, einschließlich Konzentrationsrisiken und Serviceunterbrechungen. Sie müssen sicherstellen, dass diese Anbieter die von DORA vorgegebenen Standards zur operativen Resilienz einhalten. Der CrowdStrike-Vorfall verdeutlicht die potenziellen Risiken im Zusammenhang mit Drittanbietern sowie die Notwendigkeit strenger Überwachungs- und Compliance-Maßnahmen.

Fazit

Der Fehler bei der Sicherheitsbereitstellung von CrowdStrike ist eine deutliche Erinnerung an die Verwundbarkeit unserer vernetzten digitalen Infrastruktur. Die Beeinträchtigung der Systemverfügbarkeit hatte weitreichende Auswirkungen: Millionen von Geräten waren betroffen, und kritische Sektoren wie Luftfahrt und Gesundheitswesen wurden erheblich gestört.

Dieser Vorfall unterstreicht die entscheidende Bedeutung robuster Risikomanagement-Frameworks, effizienter Meldeprozesse für Vorfälle sowie strenger Maßnahmen zur Absicherung der Lieferkette. Er verdeutlicht zudem die Notwendigkeit umfassender Kontinuitätspläne, um die operative Resilienz während und nach Cybersecurity-Vorfällen sicherzustellen.

Mit dem Inkrafttreten der NIS-2-Richtlinie und der DORA-Verordnung müssen Organisationen der Compliance höchste Priorität einräumen, um ihre Cybersecurity-Strategie zu stärken und kritische Infrastrukturen zu schützen. Die aus dem CrowdStrike-Vorfall gewonnenen Erkenntnisse sind von großem Wert für die Verbesserung unserer gemeinsamen Cybersecurity-Resilienz und dafür, vergleichbare Störungen künftig wirksam bewältigen zu können.

Wenn Sie Fragen haben oder weitere Informationen benötigen, können Sie sich jederzeit an unsere Kolleg:innen Natalia und Ayhan wenden. Sie unterstützen Sie dabei, die komplexen Anforderungen der Cybersecurity-Compliance erfolgreich zu meistern.

Ihr Ansprechpartner

Natalia Petrova-Korudzhiyski

Senior Business Consultant • BU Security & Safety

Ihr Ansprechpartner

Ayhan Mehmed

Lead Business Consultant • BU Security & Safety