Cyber Resilience Act: Grundlegende Anforderungen an digitale Produkte

Episode 02 unserer Artikelreihe: The Cybersecurity Compass

Willkommen zu einem weiteren Kapitel unserer fortlaufenden Reihe „The Cybersecurity Compass“, in der wir die detaillierten Anforderungen des Cyber Resilience Act (CRA) näher beleuchten.

Diese Anforderungen sind entscheidend, um die Cybersecurity digitaler Produkte über ihren gesamten Lebenszyklus hinweg sicherzustellen.

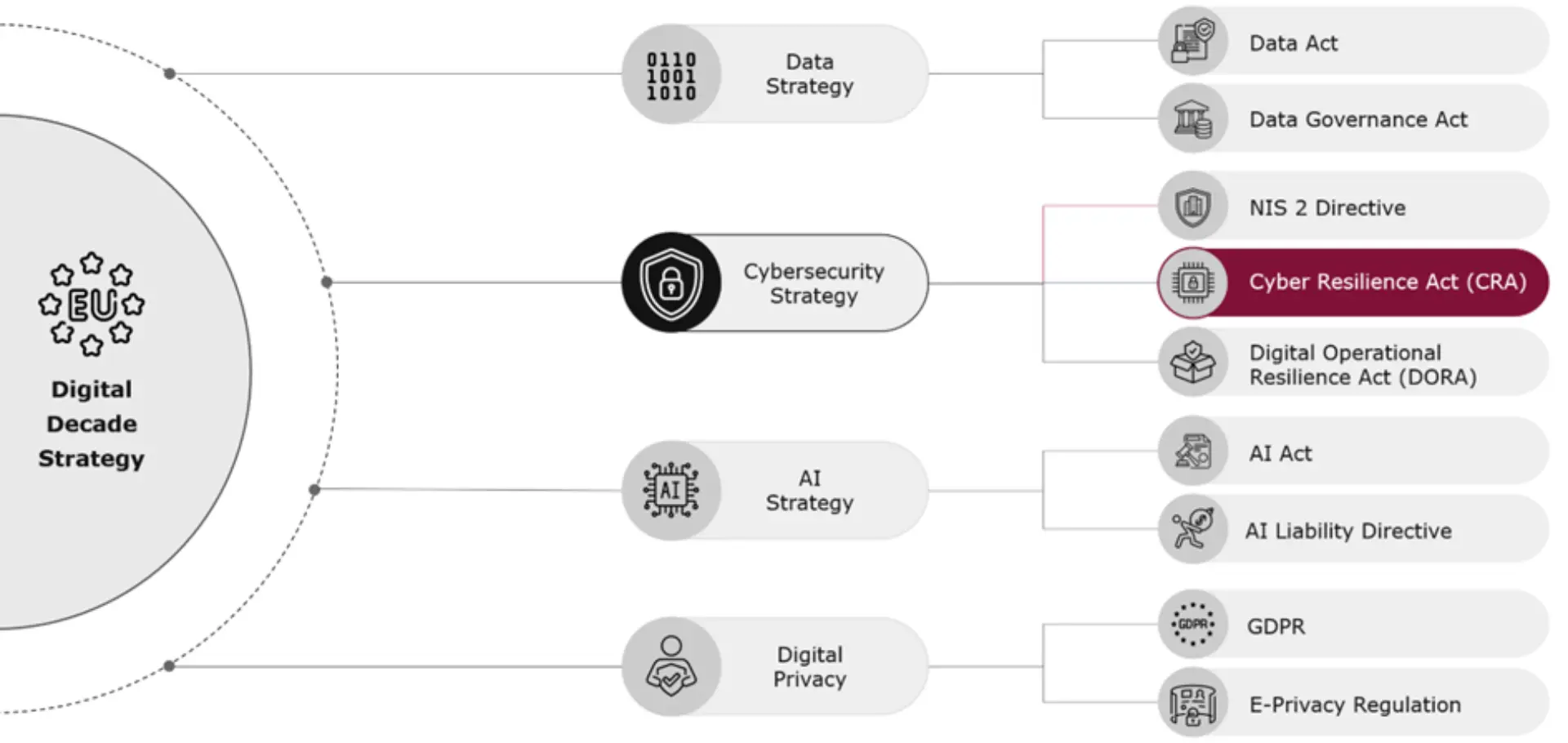

Digital Decade Strategy

Den CRA verstehen

Der Cyber Resilience Act ist ein zentraler Bestandteil der umfassenderen Digital Decade Strategy der EU, die verschiedene Initiativen wie die Datenstrategie, die Cybersecurity-Strategie, die KI-Strategie und den digitalen Datenschutz umfasst.

Der CRA zielt speziell darauf ab, die Sicherheit von Produkten mit digitalen Elementen zu stärken und damit dem wachsenden Bedarf an robusten Cybersecurity-Maßnahmen in unserer zunehmend vernetzten Welt gerecht zu werden.

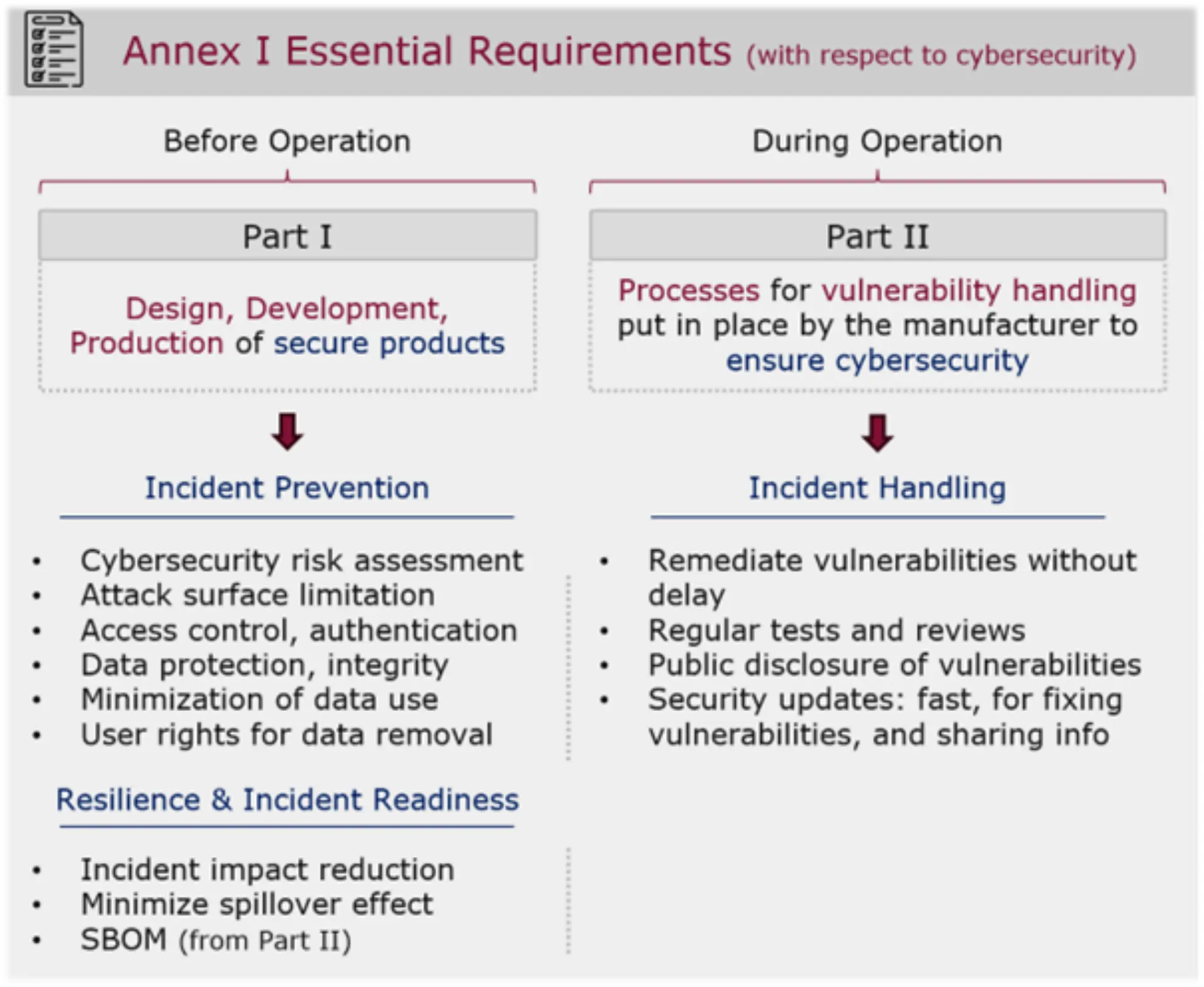

Grundlegende Anforderungen

Bevor ein digitales Produkt in Betrieb geht und während seines gesamten operativen Lebenszyklus muss es strenge Cybersecurity-Anforderungen erfüllen, um seine Integrität sicherzustellen.

Die in Anhang I festgelegten grundlegenden Anforderungen sind in zwei Teile gegliedert: Teil I (vor der Inbetriebnahme) und Teil II (während des Betriebs).

Annex 1

Teil I: Vor der Inbetriebnahme

Diese Phase konzentriert sich auf die Konzeption, Entwicklung und Produktion sicherer Produkte. Zentrale Schritte sind:

- Cybersecurity-Risikobewertung: Durchführung einer umfassenden Analyse zur Identifizierung und Minimierung potenzieller Cybersecurity-Risiken.

- Begrenzung der Angriffsfläche: Reduzierung möglicher Eintrittspunkte für Cyberbedrohungen durch Minimierung der Angriffsfläche.

- Zugriffskontrolle und Authentifizierung: Implementierung robuster Zugriffskontrollmechanismen und Authentifizierungsverfahren, um sicherzustellen, dass nur autorisierte Nutzer Zugriff auf das System erhalten.

- Datenschutz und Datenintegrität: Gewährleistung von Vertraulichkeit, Integrität und Verfügbarkeit von Daten durch wirksame Schutzmaßnahmen.

- Datenminimierung: Beschränkung der Datenerhebung und -verarbeitung auf das notwendige Maß.

- Recht auf Datenlöschung: Bereitstellung von Mechanismen, die es Nutzern ermöglichen, ihre Daten löschen zu lassen, im Einklang mit Datenschutzvorgaben.

- Prävention von Sicherheitsvorfällen: Etablierung proaktiver Maßnahmen zur Vermeidung von Sicherheitsvorfällen.

- Reduzierung der Auswirkungen von Vorfällen: Begrenzung der betrieblichen Auswirkungen von Sicherheitsvorfällen und Vermeidung von Kaskadeneffekten.

- Software Bill of Materials (SBOM): Pflege einer detaillierten SBOM, um Schwachstellen in Produktkomponenten schnell identifizieren und beheben zu können.

Teil II: Während des Betriebs

Sobald ein Produkt im Einsatz ist, ist die Aufrechterhaltung der Cybersecurity ein kontinuierlicher Prozess. Diese Phase umfasst:

- Unverzügliche Behebung von Schwachstellen: Implementierung von Prozessen zur schnellen Identifizierung und Behebung von Vulnerabilities.

- Regelmäßige Tests und Überprüfungen: Durchführung regelmäßiger Sicherheitstests und Reviews, um potenzielle Schwachstellen frühzeitig zu erkennen und zu adressieren.

- Öffentliche Offenlegung von Schwachstellen: Transparente Veröffentlichung entdeckter Vulnerabilities, um Bewusstsein zu schaffen und eine zeitnahe Behebung zu ermöglichen.

- Sicherheitsupdates: Bereitstellung zeitnaher Sicherheitsupdates zur Behebung von Schwachstellen sowie Weitergabe relevanter Sicherheitsinformationen.

- Resilienz und Incident-Readiness: Sicherstellung, dass das Produkt gegenüber Cyberangriffen widerstandsfähig ist und Vorfälle wirksam bewältigen kann, um Auswirkungen zu minimieren und Kaskadeneffekte zu verhindern.

- Software Bill of Materials (SBOM): Pflege einer detaillierten SBOM, um Schwachstellen in Produktkomponenten schnell identifizieren und beheben zu können.

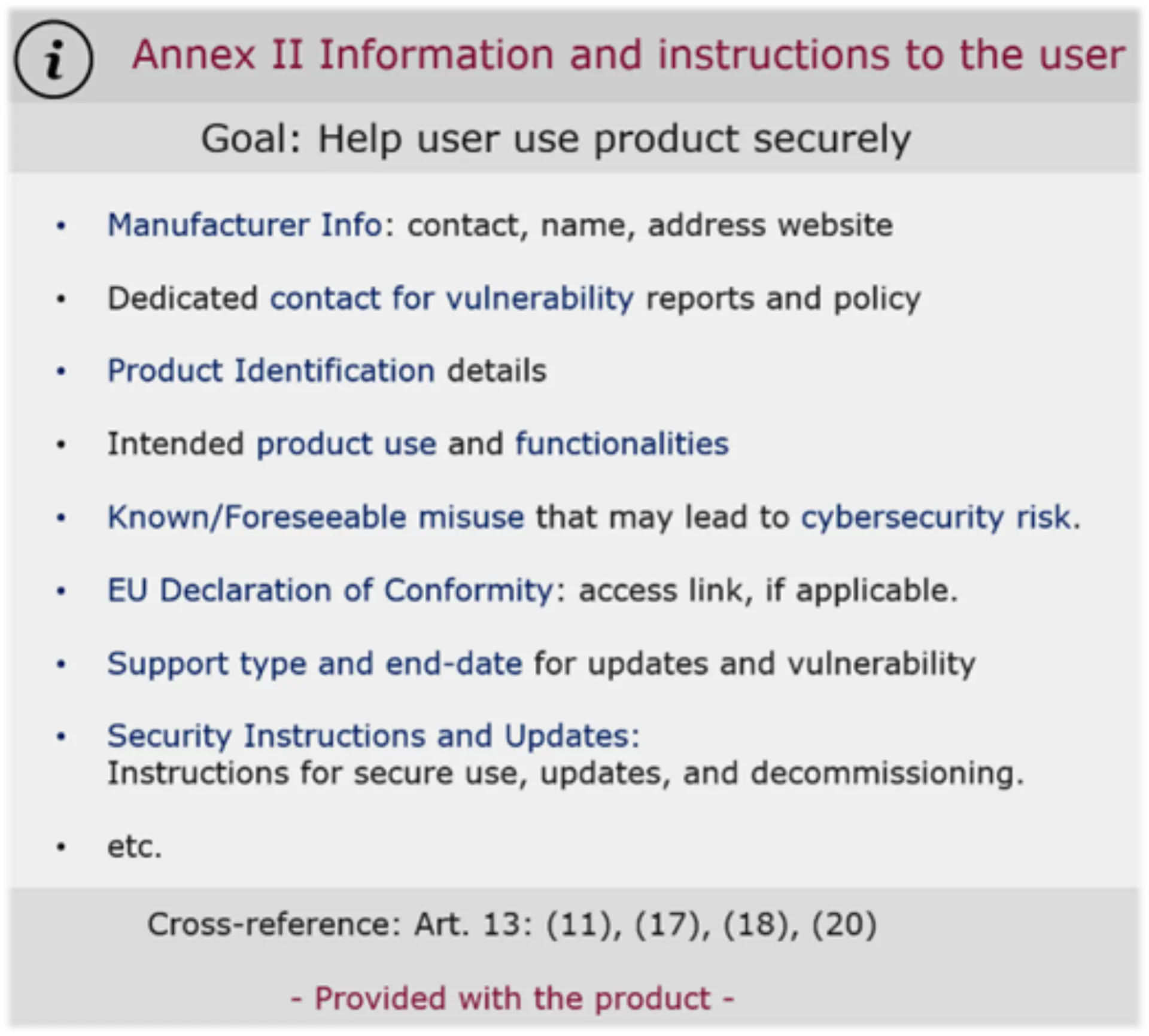

Informationen und Anweisungen für den Nutzer

Sobald ein Produkt im Einsatz ist, ist es entscheidend sicherzustellen, dass Nutzer mit den erforderlichen Informationen und Anweisungen ausgestattet sind, um dessen Cybersecurity aufrechtzuerhalten.

Annex 2

Anhang II umfasst folgende Anforderungen:

Herstellerinformationen: Angabe der Kontaktdaten des Herstellers, einschließlich Name, Anschrift und Website, sowie einer dedizierten Kontaktstelle für Vulnerability-Meldungen und entsprechende Richtlinien.

Produktidentifikationsdetails: Bereitstellung von Identifikationsmerkmalen sowie Angaben zur vorgesehenen Verwendung und zu den Funktionen des Produkts.

Bekannte oder vorhersehbare Fehlanwendung: Information über bekannte oder vernünftigerweise vorhersehbare Fehlanwendungen, die zu Cybersecurity-Risiken führen können.

EU-Konformitätserklärung: Bereitstellung der EU-Konformitätserklärung, sofern zutreffend.

Supportinformationen: Angabe der Art des Supports sowie des Enddatums für Updates und das Management von Vulnerabilities.

Sicherheitsanweisungen und Updates: Bereitstellung von Anleitungen für die sichere Nutzung, für Updates sowie für die Außerbetriebnahme des Produkts.

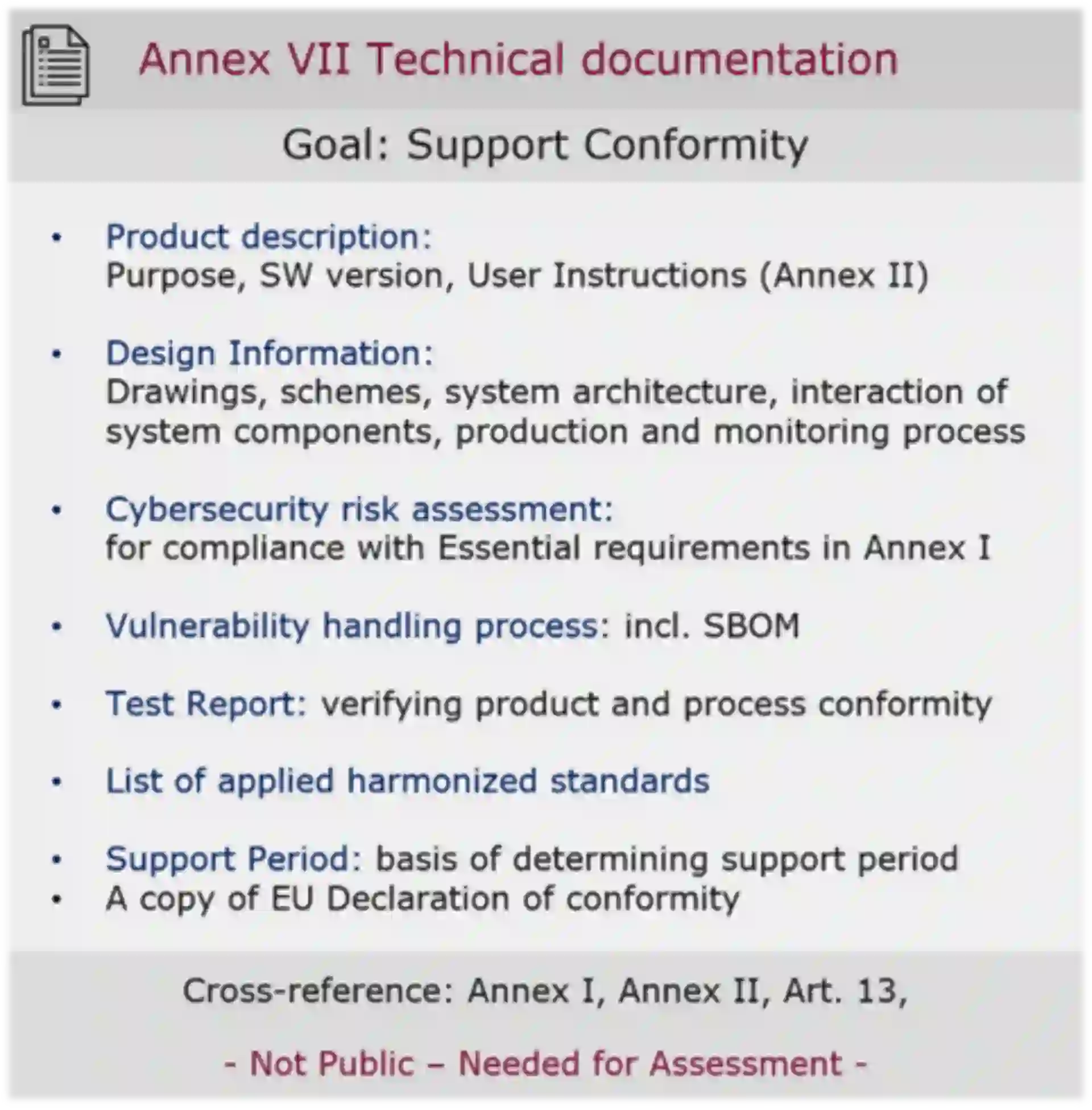

Technische Dokumentation

Um die Konformität mit dem CRA nachzuweisen, müssen Hersteller eine umfassende technische Dokumentation bereitstellen.

Annex 7

Anhang VII legt folgende Anforderungen fest:

Produktbeschreibung: Detaillierte Angaben zum Produkt, zu seinem Verwendungszweck sowie zur eingesetzten Softwareversion.

Designinformationen: Bereitstellung von Schaltplänen, Systemarchitektur und Interaktionsdetails der Systemkomponenten sowie Informationen zu Produktions- und Überwachungsprozessen.

Cybersecurity-Risikobewertung: Dokumentation der Cybersecurity-Risikobewertung als Nachweis der Einhaltung der grundlegenden Anforderungen gemäß Anhang I.

Vulnerability-Management-Prozess: Beschreibung der Prozesse zum Umgang mit Schwachstellen, einschließlich der Pflege einer SBOM.

Testberichte: Vorlage von Testberichten, die die Konformität von Produkt und Prozessen bestätigen.

Liste angewandter harmonisierter Normen: Auflistung der angewandten Normen zur Sicherstellung der Konformität.

Supportzeitraum: Festlegung des Zeitraums, in dem das Produkt Support und Updates erhält.

EU-Konformitätserklärung: Beifügung einer Kopie der EU-Konformitätserklärung als Nachweis, dass das Produkt den EU-Vorschriften entspricht.

Fazit

Durch die Einhaltung dieser umfassenden CRA-Anforderungen können Unternehmen die Cybersecurity ihrer digitalen Produkte sicherstellen, ihre Sicherheitsstrategie stärken und das Vertrauen der Nutzer festigen. Dieses klare Bekenntnis zu robuster Cybersecurity schützt nicht nur Ihre Produkte, sondern erhöht auch Ihre Reputation und Zuverlässigkeit im Markt.

Wenn Sie Fragen haben oder weitere Informationen zu den CRA-Anforderungen benötigen, können Sie sich jederzeit an unsere Kolleg:innen Natalia und Ayhan wenden. Sie unterstützen Sie dabei, die komplexen Anforderungen der Cybersecurity-Compliance erfolgreich zu meistern.

Ihr Ansprechpartner

Natalia Petrova-Korudzhiyski

Senior Business Consultant • BU Security & Safety

Ihr Ansprechpartner

Ayhan Mehmed

Lead Business Consultant • BU Security & Safety